Portada » Informática » Preguntas Clave sobre Seguridad de Red y Configuración de Dispositivos Cisco

Preguntas Clave sobre Seguridad de Red y Configuración de Dispositivos Cisco

A continuación, se presentan preguntas y respuestas clave sobre seguridad de red y configuración de dispositivos Cisco. Cada pregunta aborda un aspecto importante de la seguridad y la gestión de redes.

Seguridad de Red

-

¿Qué dos afirmaciones son ciertas con respecto a la seguridad de red? (Elija dos.)

- Tanto los hackers experimentados que son capaces de escribir su propio código de explotación y las personas sin experiencia que explotan descargas desde Internet representan una grave amenaza para la seguridad de la red.

- La protección de los dispositivos de red de los daños físicos causados por el agua o la electricidad es una parte necesaria de la política de seguridad.

-

¿Qué dos afirmaciones son ciertas acerca de ataques a la red? (Elija dos.)

- Una búsqueda de fuerza bruta intenta todas las contraseñas posibles de una combinación de caracteres.

- Los dispositivos en la zona desmilitarizada (DMZ) no deben ser de plena confianza por los dispositivos internos, y la comunicación entre la DMZ y los dispositivos internos deben ser autenticados para prevenir ataques como redirección de puertos.

-

Los usuarios no pueden acceder a un servidor de la empresa. El sistema de registros muestra que el servidor está funcionando lentamente, ya que está recibiendo un alto nivel de solicitudes falsas para el servicio. ¿Qué tipo de ataque está ocurriendo?

- Ataque de Denegación de Servicio (DoS)

-

Un director de TI ha comenzado una campaña para recordar a los usuarios no abrir mensajes de correo electrónico que provienen de fuentes sospechosas. ¿Qué tipo de ataque es el director de TI tratando de proteger a los usuarios?

- Virus

-

¿Qué dos declaraciones relativas a la prevención de ataques de red son verdaderas? (Elija dos.)

- La mitigación física de amenazas a la seguridad consiste en controlar el acceso al dispositivo de los puertos de consola, el etiquetado de tendidos de cable críticos, la instalación de sistemas de UPS, y proporcionar control de temperatura.

- Cambiar nombres de usuario y contraseñas por defecto y desactivar o desinstalar los servicios innecesarios, son aspectos de endurecimiento del dispositivo.

-

¿La detección de intrusiones se produce en qué etapa de la rueda de la seguridad?

- Vigilancia

Políticas de Seguridad

-

¿Cuáles son los dos objetivos que una política de seguridad debe cumplir? (Elija dos.)

- Documentar los recursos que deben protegerse

- Identificar los objetivos de seguridad de la organización

-

¿Cuáles son tres características de una buena política de seguridad? (Elija tres.)

- Se define el uso aceptable e inaceptable de los recursos de red.

- Se comunica el consenso y define las funciones.

- Se define la forma de manejar los incidentes de seguridad.

-

¿Cuáles son los dos estados a definir el riesgo de seguridad cuando los servicios de DNS están habilitados en la red? (Elija dos.)

- De forma predeterminada, las consultas de nombres se envían a la dirección de broadcast 255.255.255.255.

- El protocolo básico de DNS no proporciona ni la integridad ni garantía de autenticación.

Cisco AutoSecure

-

¿Qué son las dos ventajas de la utilización de Cisco AutoSecure? (Elija dos.)

- Ofrece la posibilidad de deshabilitar procesos y servicios no esenciales del sistema al instante.

- Permite al administrador configurar las políticas de seguridad sin tener que entender todas las características del software IOS de Cisco.

Configuración y Gestión de Dispositivos Cisco

-

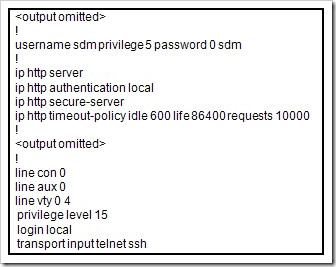

Refiérase a la exposición. Un administrador de red está tratando de configurar un router para utilizar SDM, pero no está funcionando correctamente. ¿Cuál podría ser el problema?

- El nivel de privilegios del usuario no se configura correctamente.

-

La imagen de Cisco IOS convención de nomenclatura permite la identificación de las diferentes versiones y capacidades del IOS. ¿Qué información se puede obtener a partir del nombre de archivo c2600-d-mz.121-4? (Elija dos.)

- El software es la versión 12.1, cuarta revisión.

- El IOS es para la plataforma de hardware Cisco 2600 series.

-

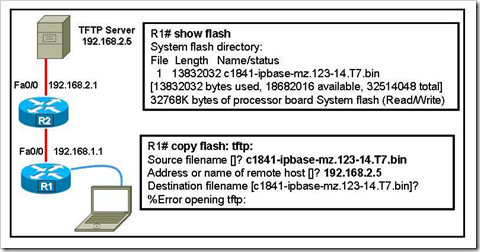

Refiérase a la exposición. El administrador de la red está tratando de copia de seguridad del software Cisco IOS router y recibe el resultado que se muestra. ¿Cuáles son dos posibles razones para este resultado? (Elija dos.)

- El router no se puede conectar al servidor TFTP.

- El software del servidor TFTP no se ha iniciado.

-

¿Qué dos condiciones debe verificar el administrador de la red antes de intentar actualizar una imagen del IOS de Cisco utilizando un servidor TFTP? (Elija dos.)

- Verificar la conectividad entre el router y el servidor TFTP utilizando el comando ping.

- Comprobar que hay suficiente memoria flash para la nueva imagen de Cisco IOS utilizando el comando show flash.

-

El proceso de recuperación de la contraseña se inicia en el modo de funcionamiento y el uso de qué tipo de conexión? (Elija dos.)

- El monitor de una ROM

- Conexión directa a través del puerto de consola

-

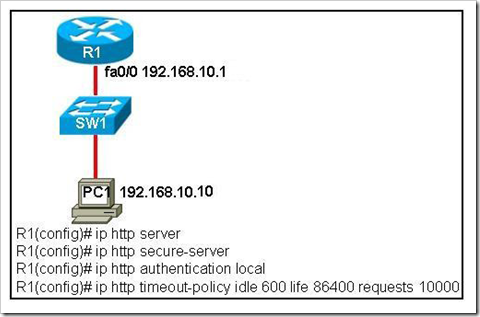

Refiérase a la exposición. Security Device Manager (SDM) está instalado en el router R1. ¿Cuál es el resultado de abrir un navegador web en el PC1 y entrar en la URL https: / / 192.168.10.1?

- La página de SDM de R1 se presenta con un cuadro de diálogo que solicita un nombre de usuario y contraseña.

-

¿Cuál afirmación es verdadera acerca de Cisco Security Device Manager (SDM)?

- SDM se puede ejecutar desde la memoria del router o desde una PC.

-

¿Qué paso es necesario para recuperar una contraseña perdida de un router?

- Establecer el registro de configuración para omitir la configuración de inicio.

-

¿Cuál es la mejor defensa para la protección de una red de explotaciones de phishing?

- Programar la capacitación para todos los usuarios.

-

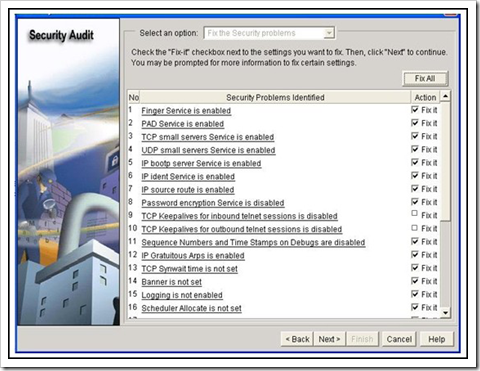

Refiérase a la exposición. Security Device Manager (SDM) se ha utilizado para configurar un nivel de seguridad requerido en el router.

- SDM reconfigura los servicios que están marcados en la exposición como «arreglarlo» para aplicar los cambios de seguridad sugeridos.

-

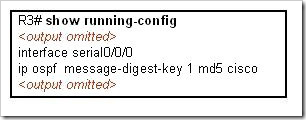

Refiérase a la exposición. ¿Cuál es el propósito de la «ip ospf message-digest-md5 key cisco» declaración en la configuración?

- Para especificar una clave que se utiliza para autenticar las actualizaciones de enrutamiento

-

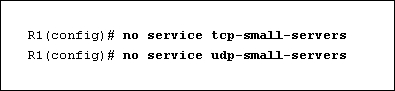

Refiérase a la exposición. ¿Qué se logra cuando los dos comandos se configuran en el router?

- Los comandos deshabilitan los servicios tales como eco, descartar, y chargen en el router para prevenir vulnerabilidades de seguridad.

Relacionados

Publicidad

Temas

- Arte

- Biología

- Ciencias sociales

- Deporte y Educación Física

- Derecho

- Dibujo

- Diseño e Ingeniería

- Economía

- Educación Artística

- Educación Física

- Electrónica

- Español

- Filosofía

- Física

- Formación y Orientación Laboral

- Francés

- Geografía

- Geología

- Griego

- Historia

- Informática

- Inglés

- Latín

- Lengua y literatura

- Lenguas extranjeras

- Magisterio

- Matemáticas

- Medicina y Salud

- Música

- Otras materias

- Psicología y Sociología

- Química

- Relación en el Entorno de Trabajo

- Religión

- Tecnología